Мы живем в мире, где цифровые технологии проникают во все сферы. И на этом фоне информационная безопасность становится ключевым вопросом. От крупных корпораций до обычных пользователей интернета – все подвержены угрозам, кибератакам, вирусам и хакерским атакам.

В статье разберемся, что же из себя представляет информационная безопасность, кто ее обеспечивает и какими средствами.

Что такое ИБ и для чего она нужна?

По большому счету, понятие говорит само за себя. ИБ, или информационная безопасность – это защита данных и систем от краж и проникновения, повреждения и уничтожения, атак. Самый простой и очевидный пример – антивирусы. Они помогают найти и уничтожить на компьютере вредоносные программы, с помощью которых ваши фотографии, пароли или документы могли бы своровать.

Но понятие ИБ намного шире, чаще всего оно применяется в отношении компаний и структур, а также «железа» (то есть оборудования). К информационной безопасности относятся и шифрование данных, и защита сетей от атак и взломов, и обучение персонала и многие другие нюансы.

Особенно важную роль играет ИБ для любого рода компаний – и государственных, и частных. Компании несут ответственность на основании закона за утечку данных юзеров (пользователей). Информационная безопасность предприятия – это залог доверия клиентов.

Без информационной безопасности пользоваться компьютерами и интернетом было бы небезопасно, любые ваши данные беспрепятственно бы утекали в руки злоумышленников.

Принципы информационной безопасности

Стандарты информационной безопасности подразумевают сохранение конфиденциальности, целостности и доступности данных. Рассмотрим каждый из принципов подробнее.

Конфиденциальность

Этот принцип означает, что информация должна быть доступна пользователям, которые имеют на это право. При этом доступ для тех, кому это запрещено, должен быть закрыт. Степень ограничений зависит от контекста. Например, в редакции новостного агентства система публикации материалов должна быть доступна только авторам и редакторам, написание комментариев – только зарегистрированным пользователям. Взлом такой системы нарушит принцип – публиковать новости смогут и нарушители.

Доступность

Этот принцип заключается в возможности доступа к информации в любое время и с любого устройства. То есть должны быть обеспечены надежность и отказоустойчивость системы. Могут быть использованы дублирующие каналы связи и резервные копии данных. Например, каталог товаров на маркетплейсе должен быть доступен любому пользователю, даже без регистрации в сервисе. Во время хакерских атак этот принцип не будет соблюден – с высокой степенью вероятности, сайт «упадет», и вместо каталога на экране появится ошибка.

Целостность

Принцип целостности гарантирует, что информация остается неповрежденной, что ее не меняли без согласия владельца. Например, медицинскому центру нужно обеспечить целостность данных медкарт пациентов, изменения в которые могут вносить только врачи и администраторы. Если целостность будет нарушена, то кто угодно сможет записывать в карты любую информацию. Из-за этого пациентам могут поставить неправильный диагноз и назначить неправильное лечение. Еще один популярный пример – взлом аккаунта в соцсети для рассылки спама.

Виды конфиденциальной информации компании

Для начала обозначим отличия конфиденциальной информации и общедоступной. Доступ к первой имеет только определенный круг пользователей, вторая же доступна любому человеку. Ошибочно полагать, что в информационной защите нуждаются только конфиденциальные данные: общедоступная также должна оставаться целостной и доступной.

Конфиденциальная информация в любой компании – та, что скрыта от посторонних глаз. Конечно, в зависимости от деятельности в каждой компании будет свой «набор» таких данных. Но мы рассмотрим основные виды конфиденциальной информации, чаще всего имеющиеся в распоряжении компании. Именно от «набора» сведений зависит политика информационной безопасности любой организации и степень защиты.

Персональные данные

Здесь содержатся сведения о человеке: его фамилия, имя и отчество, паспортные данные, телефон, информация о здоровье и другие. Например, это могут быть данные сотрудников или клиентов. Обязанность по защите персональных данных прописана в 152-ФЗ. Тем, кто работает с такой информацией, запрещено передавать ее третьим лицам.

Коммерческая тайна

Это внутренняя информация о работе организации. Например, данные по выручке, бизнес-планы, сведения об объемах производства. В таких компаниях при найме новых сотрудников уделяют особое внимание их добросовестности – утрата данных может привести к потере прибыли.

Что считается коммерческой тайной, компания определяет сама. Некоторые данные под это понятие не могут попасть по закону – например, имена учредителей или условия труда.

Профессиональная тайна

Имеются в виду тайны, которые касаются профессиональной деятельности: врачебная, адвокатская.

Служебная тайна

Такие тайны хранят службы, обычно – государственные. Например, налоговая инспекция или ЗАГС. Предоставляют данные, составляющие служебную тайну, обычно только по официальному запросу, например, от СМИ или органов правопорядка.

Государственная тайна

Эти данные имеют самый высокий уровень конфиденциальности. Например, это могут быть данные разведки, внешней политики, военные сведения. Меры обеспечения информационной безопасности здесь применяются самые серьезные.

Что может угрожать информационной безопасности?

Угрозы информационной безопасности разделяют на внутренние и внешние.

- Внутренние – те, что исходят изнутри системы, например, утечка данных, повреждение информации или ошибки пользователей.

- Внешние угрозы приходят извне и более разнообразны: тут и пожары, и попытки взлома системы, и DDoS-атаки и вирусы.

Кто обеспечивает ИБ?

Большинство мероприятий по информационной безопасности на уровне государства лежит на плечах Министерства цифрового развития, связи и массовых коммуникаций. Компании же сами определяют, какое подразделение возьмет на себя обязательства. Чаще всего в обеспечении ИБ задействованы IT-отделы, кадровики, отдел экономической безопасности и другие.

В 2022 году в России персональную ответственность за ИБ возложили на первые лица компаний. Это коснулось органов власти, госфондов, госкорпораций, стратегических предприятий и организаций, которые встроены в критическую информационную инфраструктуру страны.

Сферы, в которых особенно важна надежность ИБ

Важнее всего обеспечивать безопасность в сферах, где находятся деньги и личные данные людей. Эти данные могут использовать злоумышленники, а компания понесет катастрофические убытки. Кроме того, на плечи организации ляжет ответственность за нарушение закона – за то, что она не смогла обеспечить защиту данных. Рассмотрим, какие отрасли являются наиболее требовательными к вопросам безопасности.

- Банковский сектор.

Банки и финансовые организации должны защищать данные и от взломов, и от мошенников. Поэтому стандарты информационной безопасности здесь очень высокие. Например, в мобильном приложении банка чаще всего нужно проходить строгую аутентификацию.

- Госсектор.

Во внутренних системах госструктур могут храниться данные, относящиеся к гостайне. А в государственных сервисах содержатся персональные данные жителей.

- Организации с большой клиентской базой.

Например, онлайн-сервисы с большим числом зарегистрированных юзеров. Таким компаниям нужно охранять персданные пользователей.

- Значимые сферы экономики.

Нефтегазовые, оборонные предприятия должны тщательно оберегать свои коммерческие тайны и автоматические системы. Взлом последних может грозить катастрофическими убытками.

- Дата-центры (по обработке и хранению данных).

От работы серверного и сетевого оборудования в этих центрах зависит работа огромного числа компаний, поэтому уровень ИБ здесь очень высокий.

- Онлайн-коммерция.

Сервисы вроде маркетплейсов и онлайн-касс работают с платежами клиентов, а значит – с их данными. ИБ здесь обеспечивает защиту информации и денег пользователей.

Методы и средства обеспечения информационной безопасности

Инструментов защиты информации к настоящему моменту разработано и используется множество. Условно их можно разделить на три вида: технические, программные и административные.

- Технические. К этой категории относятся физические объекты, то есть оборудование, «железо». Некоторым компаниям важно ограничить доступ на определенные этажи офиса и выпустить ключи-карты. Кто-то устанавливает видеонаблюдение, кто-то – сейфы. Серверы в дата-центре тоже относятся к техническим средствам.

- Программные. Еще один уровень защиты – софт. Здесь идут в ход как широко используемые инструменты вроде брандмауэра, так и специализированные вроде специализированной программы для поиска угроз во внутренней системе корпорации.

- Административное, или организационное обеспечение информационной безопасности. Это меры, принятые компанией: регламенты, контроль доступа, NDA с клиентами, дисциплинарные взыскания за нарушений правил.

Физические и административные инструменты в компаниях обычно сильно отличаются. А вот набор программных средств нередко схож.

Примеры программных инструментов защиты ИБ:

- Криптография: данные шифруются с помощью специальных методов.

- Блокчейн: децентрализованное хранение данных.

- Антивирусы: находят и устраняют опасные для данных программы.

- Файервол и брандмауэр: защита между устройством и внешними сетями, например, ограничение доступа к каким-то сайтам или блокировка спама.

- IDS (Intrusion Detection System): система обнаружения вторжений, необычной активности, уведомляет об угрозе.

- IPS (Intrusion Prevention System): система предотвращения вторжений. Отслеживает угрозы и защищает информацию, например, блокирует IP-адреса.

- DLP-системы (Data Loss Prevention): защищают от потери данных. Например, блокируют рассылку писем с конфиденциальной информацией по email или устанавливает запрет на распечатку документов.

- EDR-системы (Endpoint Detection and Response): обнаруживает угрозы на конечных узлах сети, например компьютерах, и сообщает об этом. По сути, это как более современный антивирус.

-

UBA (User Behavior Analytics): аналитика поведения пользователей. Помогает выявлять подозрительную активность, например, неправомерный доступ к учетке. Может заблокировать доступ.

Чаще всего в компаниях используются целые наборы программных средств ИБ. Состав такого комплекса зависит от потребностей организации. Например, крупный банк использует системы мониторинга сетевого трафика, антивирусы, шифровку данных, системы контроля доступа к конфиденциальной информации. IT-компании более заинтересованы в мониторинге уязвимостей, инструментах аудита безопасности кода, механизмах контроля доступа разработчиков к исходному коду.

Почему важно быть уверенными в надежности сотрудников?

Сотрудники любой компании имеют доступ к конфиденциальной информации, базам данных, системам управления и другим ценным ресурсам. Надежность нового человека в коллективе – один из ключевых аспектов обеспечения информационной безопасности в любой организации.

Сотрудник, который на прошлой работе использовал внутреннюю информацию для наживы, то есть, по сути, своровал ее, повышает риски утечки данных и потери прибыли вашей компании. Поэтому службы безопасности и HR-специалисты заинтересованы в тщательной проверке каждого кандидата. Особенно это важно, если нанимают в компанию не «штучно». При этом сотрудников нужно не только проверять, но и обучать правилам информационной безопасности.

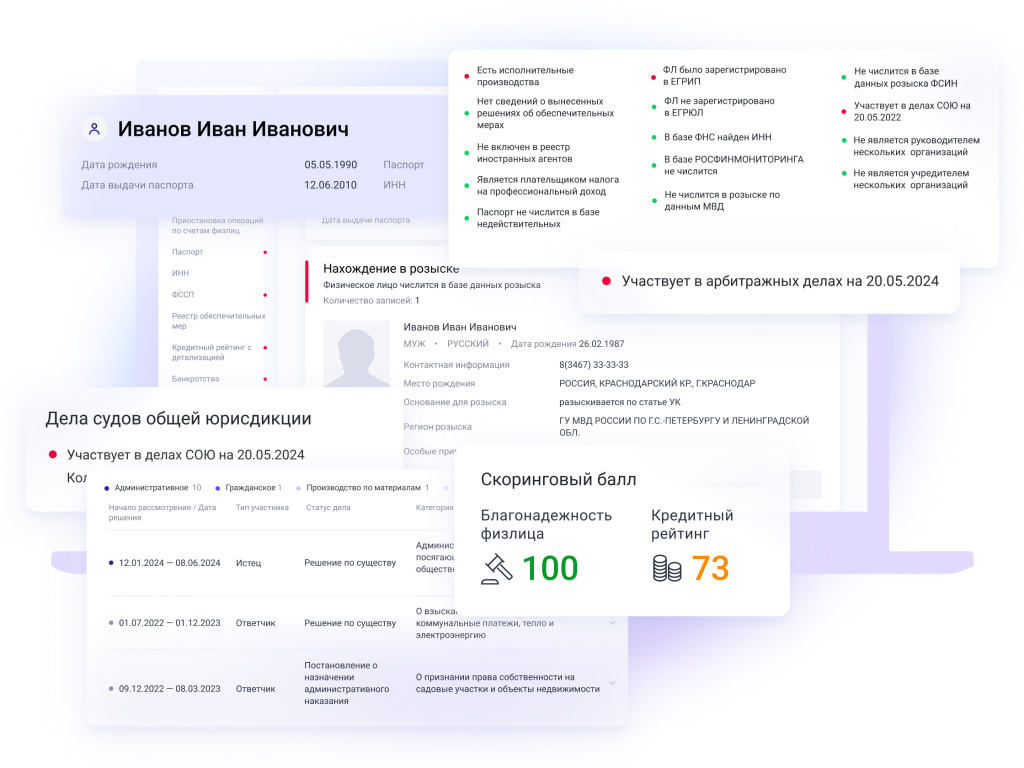

Сервис SpectrumData возьмет на себя проверку кандидатов и действующих работников по десяткам баз данных.

Оцените достоверность и полноту отчетов от SpectrumData

Оставьте заявку на демодоступ и получите 4 бесплатные тестовые проверки соискателя*

проверка персонала онлайн

Всего за 3 минуты вы узнаете*, не судится ли новый сотрудник с бывшим работодателем за разглашение коммерческой тайны, не взыскивают ли с него алименты и так далее.

Наши специалисты помогут подобрать набор проверок, идеально подходящий именно вашей компании.

Автор: Валентина Лищенко

*обязательным условием для отправки запроса на формирование отчета является наличие согласия проверяемого физического лица на обработку персональных данных, полученного в порядке, установленном 152-ФЗ «О персональных данных»