Иногда бизнес узнает об утечке не из внутренних отчетов, а слишком поздно – когда корпоративные данные уже циркулируют в закрытых каналах, перепродаются и становятся инструментом для мошенников. Даркнет в этом смысле не мифическая «темная зона», а рынок последствий: там чужие ошибки быстро превращаются в чью-то прибыль.

Утечки данных – это потерянная репутация компании, ставшие достоянием гласности коммерческие тайны, личная информация реальных людей.

Как снизить риски слива конфиденциальных сведений и персональных данных, какие виды угроз в теневом интернете существуют и может ли даркнет быть полезным для бизнеса – разбираемся вместе с экспертом.

Наш эксперт

Павел Коваленко

- директор центра противодействия мошенничеству компании «Информзащита»

Что такое даркнет?

Термин «дарк нет» – калька с английского darknet. На русский это можно перевести как «черный интернет» или «темный интернет».

Представьте, что весь интернет состоит из трех слоев: привычная и общедоступная видимая сеть Surface Web, скрытая от посторонних глубокая сеть Deep Web и, наконец, Darknet. Вот чем различаются эти сегменты:

|

|

Surface Web |

Deep Web |

Darknet |

|

Доступность |

Открыт для всех пользователей без специальных настроек |

Доступен только после авторизации или по закрытой ссылке |

Доступен через специальные программы и сети, например Tor или I2P |

|

Индексация |

Индексируется поисковиками |

Не индексируется поисковыми роботами. |

Полностью скрыта от поисковых систем. |

|

Примеры контента |

Сайты компаний, новости, карточки товаров, страницы в соцсетях, открытые базы |

Личные кабинеты, CRM, корпоративная почта, облачные хранилища, внутренние документы |

Форумы с утечками, нелегальные маркетплейсы, базы паролей, объявления о продаже доступов |

|

Роль для бизнеса |

Витрина: продажи, создание репутации в интернете, коммуникация с клиентами |

Рабочая среда: данные, процессы, финансы, клиентская информация |

Зона мониторинга рисков: утечки, скомпрометированные аккаунты, продажа доступов, репутационные угрозы |

Что можно найти в даркнете

Как работает даркнет

Даркнет относится к оверлейным сетям (Overlay Networks). Это значит, что он работает «поверх» обычного интернета: использует ту же физическую инфраструктуру связи, но внутри нее создает отдельную сеть со своими маршрутами, узлами и правилами передачи данных.

Существует два основных подхода к доступу в теневую часть сети: Tor и I2P:

-

Tor – это сеть для анонимной маршрутизации и доступа к скрытым ресурсам. В Tor пользователь может обращаться к внутренним ресурсам с .onion-доменами. Такие адреса не открываются обычным способом и используются для скрытых сервисов внутри сети.

-

I2P, или Invisible Internet Project – это отдельная внутренняя анонимная сеть, которая используется для доступа к внутренним ресурсам и обмена данными внутри нее.

Например, умышленный поиск запрещенных материалов и доступ к ним, в том числе с использованием средств обхода ограничений, подпадает под ст. 13.53 КоАП РФ и влечет штраф для граждан от 3 до 5 тыс. рублей. Кроме того, использование таких средств при совершении преступления может учитываться как отягчающее обстоятельство по п. «ф» ч. 1 ст. 63 УК РФ.

Механика доступа: как реализуется вход в даркнет через Tor и I2P

Понимание того, как зайти в даркнет через Тор, необходимо специалистам по ИБ для моделирования угроз.

Ни Tor, ни I2P-сеть не создают «другой интернет», а подключают пользователя к оверлейной сети и направляют трафик по ее внутренним маршрутам.

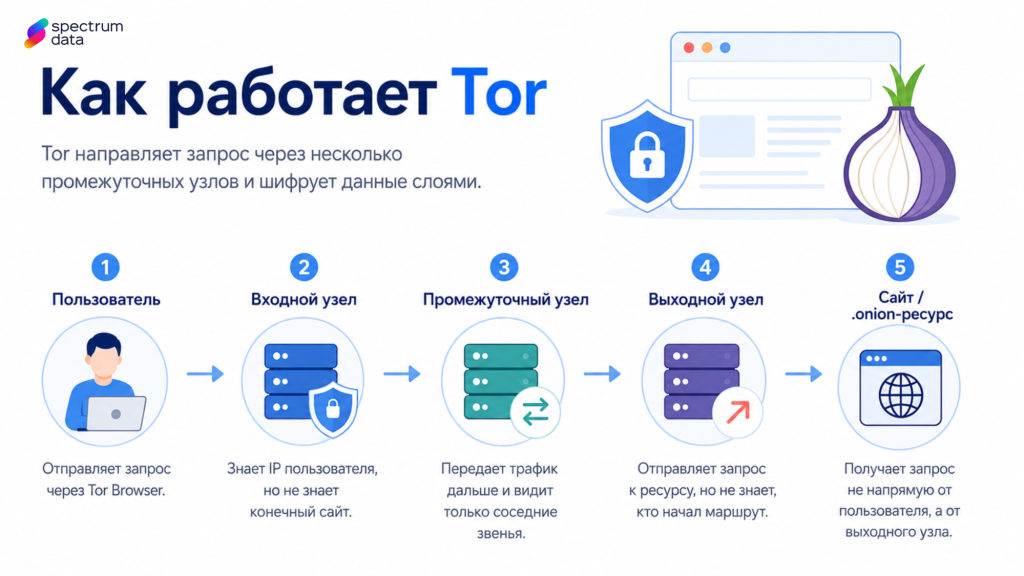

В Tor использует метод метод называется Onion routing – «луковая маршрутизация». Запрос проходит через промежуточные узлы, а маршрут разбивается на несколько участков. Данные шифруются слоями, и каждый узел снимает только свой слой.

Для скрытых ресурсов Tor используются .onion-домены. Такие адреса не открываются обычным браузером и не привязаны к публичному IP-адресу сайта привычным способом. Это помогает скрывать местоположение ресурса. Если соединение выходит в обычный интернет, последним звеном становится выходной узел Exit Node.

В I2P маршрут тоже строится через внутренние узлы, но используется другой подход, так называемая «чесночная маршрутизация» – Garlic routing.

Сообщения объединяются в защищенные пакеты и передаются по внутренним маршрутам сети. Такая инкапсуляция трафика усложняет анализ соединений и помогает скрывать участников обмена.

Дополнительно может применяться End-to-end encryption – сквозное шифрование между отправителем и получателем. Но анонимность не абсолютна: ошибки пользователя, вредоносные файлы или вход в личные аккаунты могут раскрыть данные.

Почему вашему бизнесу нужна защита от даркнета

С каждым годом DarkNet становится все более опасным для бизнеса. Там можно встретить множество угроз: кражи данных, производственный шпионаж, вирусы, фишинговые сайты и мошенничество.

Конфиденциальные данные компании, будь то клиентские базы данных или информация о сотрудниках, могут быть украдены, а после проданы или использованы для мошеннических схем.

Поэтому важно защищать бизнес от таких рисков и уметь предотвращать потенциальные утечки данных.

Риски входа в даркнет с телефона

В свободном доступе есть много инструкций, как зайти в даркнет с телефона. Для Android и iOS существуют мобильные реализации протоколов анонимизации и приложения для подключения к таким сетям, которыми может воспользоваться любой желающий. В то числе ваш работник.

Проблема в том, что смартфон сотрудника часто связан с рабочей почтой, облачными файлами. корпоративными мессенджерами и аккаунтами. Если на устройстве появляются анонимные каналы связи, компания получает «теневой» маршрут для возможной утечки данных.

Такой сценарий расширяет поверхность атак: телефон проще потерять, заразить вредоносным ПО или использовать через небезопасные приложения. Поэтому мобильные устройства тоже должны входить в контур контроля информационной безопасности.

Как в даркнете появляются базы данных пользователей?

Пути утечки данных в даркнет можно поделить на две группы в зависимости от источника угроз.

Внешние угрозы – это атаки хакеров. Злоумышленники могут взломать системы компании и украсть данные, а выгодно их продать.

Внутренние угрозы исходят от сотрудников компании. Работники могут случайно допустить утечку данных по невнимательности или незнанию. А могут и целенаправленно продать конфиденциальные данные или бесплатно выложить их в открытый доступ, например, из мести работодателю.

Как защитить свою бизнес-информацию от даркнета

Чтобы защитить коммерческую информацию от попадания в даркнет, компании должны принимать комплексные меры и использовать особые инструменты.

Технические и программные средства информационной безопасности

Используйте программное обеспечение для отражения кибератак и контроля трафика данных. Например, антивирус, двухэтапную аутентификацию или фаервол.

Также помогут DLP-системы. Они контролируют движение конфиденциальных данных и фиксируют попытки отправить важную информацию наружу – например, на личную почту, в мессенджер, облако или на внешний носитель.

Не забывайте регулярно обновлять программы и оборудование. Хакеры постоянно внедряют новые вирусы, с которыми устаревшее ПО уже не справляется.

Отдельно стоит внедрять подход Zero Trust Architecture – архитектуру нулевого доверия. Ее принцип прост: система не доверяет пользователю или устройству автоматически, даже если они уже находятся внутри корпоративной сети, а постоянно проверяет доступ, права и контекст действий.

Криптографические методы защиты информации

Криптографические методы защиты информации включают шифрование и хеширование.

Шифрование преобразует данные в нечитабельный вид, чтобы их мог расшифровать только обладатель ключа, а хеширование используется для проверки целостности данных и создания уникального отпечатка файла, который изменится при малейших изменениях в данных.

Гигиена паролей

Придумывайте сложные пароли и не повторяйте их в разных учетках. Регулярно меняйте пароли, особенно после увольнения сотрудников, которым они были доступны.

Обучение сотрудников

Каждый сотрудник должен знать, как правильно работать с конфиденциальной безопасностью: как хранить пароли, куда нельзя заходить и как реагировать на атаки с использованием социальной инженерии.

Для этого нужно организовать обучающие семинары и сделать скрипты на случай непредвиденных ситуаций.

Мониторинг цифровых угроз

Возьмите на вооружение Threat Intelligence – разведку угроз.

Это сбор и анализ информации о новых схемах атак, утечках, фишинговых кампаниях, скомпрометированных учетных записях и упоминаниях компании в закрытых или теневых источниках.

Отказ от использования даркнета и осторожность

Но если вы решили все же зачем-то посетить даркнет, то запомните, как пользоваться им правильно.

Проверки соискателей и действующих сотрудников

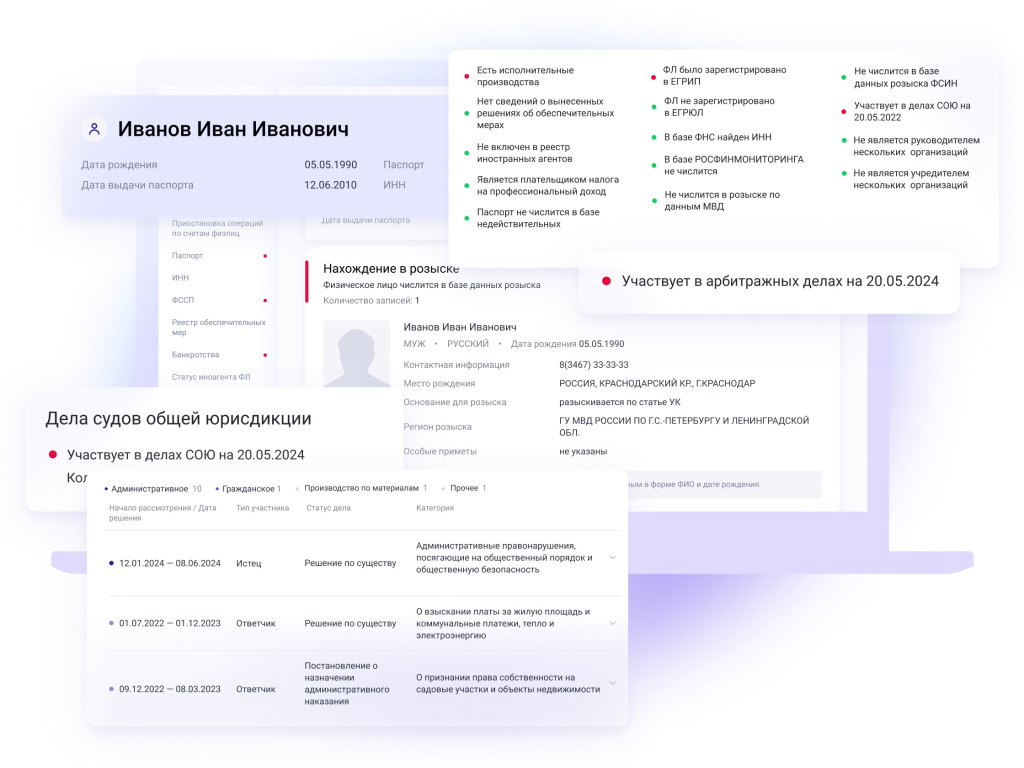

Чтобы защититься от внутренних угроз, нужно уделить внимание кадровой безопасности. Особенное внимание стоит уделять тем, кому доступные конфиденциальные данные.

Если у таких людей темное прошлое, например, судимость или миллионные долги – это потенциальный риск. А если в результате проверки выяснилось, что такой человек связан с конкурентами – можно даже не сомневаться — это шпион.

Попробуйте комплексную проверку сотрудников бесплатно

Оставьте заявку на демонстрацию сервиса и получите тестовые проверки

проверка сотрудников онлайн

Такие проверки лучше всего автоматизировать. Например, с помощью сервиса XPerson от компании SpectrumData. Всего за пару минут он выдаст вам полный отчет о правовом и финансовом профиле человека. И главное – абсолютно легально и достоверно: вся информация берется из государственных реестров и проверенных баз данных. Так что сканировать ресурсы даркнета и «пробивать» человека в сомнительных программах не придется.

Виды угроз в теневом интернете

Darknet — это место, где бизнес может столкнуться с множеством угроз. Рассмотрим основные из них.

Клавиатурные шпионы

Клавиатурный шпион или key-logger — это вредоносная программа, которая фиксируют нажатия клавиш и передает данные злоумышленникам.

Через даркнет такие программы могут распространяться и устанавливаться на устройства сотрудников, что ставит под угрозу пароли, платежные данные и другую конфиденциальную информацию.

Внедрение вирусов

Даркнет является источником многочисленных вредоносных программ и вирусов, которые используются для взлома корпоративных сетей.

Попав в систему, тот, кто запустил вирус, может украсть данные, нарушить работу бизнеса или потребовать выкуп за возврат доступа к информации.

Мошенничество

Теневой интернет стал площадкой для множества мошеннических схем, включая подделку документов и фишинговые атаки. Доступ к данным клиентов или сотрудников через теневой интернет может привести к масштабным последствиям и испортить репутацию компании.

Государственный контроль

Государственные структуры активно работают над контролем даркнета. На уровне правительств внедряются законы и инициативы, направленные на выявление и блокировку теневых интернет-ресурсов.

В первую очередь, правоохранительные органы борются с нарко-шопами и террористами. Но внимание государства можно привлечь и попытки использовать другую нелегальную информацию. С другой стороны, закона, который запрещал бы просто выходить в даркнет, нет. Но вот пользоваться им – это риск.

Но на 100% контролировать даркнет невозможно. Ведь сервера разбросаны по всему миру, а все переходы тщательно шифруются.

Автор: Михаил Нохрин

Часто задаваемые вопросы

Что такое DarkNet и чем он опасен?

Где используется Darknet?

С одной стороны, даркнет используется для анонимного поиска информации, общения и обмена данными.

С другой – это площадка для торговли запрещенными товарами и услугами, проведения нелегальных сделок, а также для распространения вирусов и других вредоносных программ.

Что будет за просмотр Даркнета?

Что есть в темной паутине?

Но есть там и вполне обычные ресурсы, типа анонимных форумов, частных блогов и тематических сайтов.