Современные киберугрозы становятся все изощреннее, и кейлоггеры — одни из наиболее коварных инструментов в арсенале злоумышленников. Они незаметны, эффективны и могут привести к серьезным последствиям: от кражи паролей до потери доступа к банковским счетам. Разберемся, что такое кейлоггеры, как они работают и, главное, как защитить себя от клавиатурных шпионов.

Что такое кейлоггер

Кейлоггер (от англ. keylogger — «журнал клавиш») — это программа или устройство, фиксирующее все нажатия клавиш на клавиатуре. Злоумышленники используют кейлоггеры для получения конфиденциальной информации: логинов, паролей, номеров банковских карт, переписок и других персональных данных.

По сути, кейлоггер — это шпион, который молча наблюдает за всеми вашими действиями, связанными с вводом текста, и передает или сохраняет собранную информацию для дальнейшего использования.

Принцип работы клавиатурного шпиона

Что делает кейлоггер? Принцип работы кейлоггера прост: он «слушает» клавиатуру и записывает все, что вводит пользователь. В зависимости от типа кейлоггера, данные могут сохраняться локально или сразу отправляться третьим лицам через интернет.

Программные кейлоггеры внедряются в операционную систему и работают на уровне драйверов или приложений, перехватывая сигналы от клавиатуры до того, как они попадут в активное окно.

Аппаратные кейлоггеры встраиваются в физическую цепь между клавиатурой и компьютером (или даже внутри самой клавиатуры) и фиксируют сигналы напрямую, минуя операционную систему.

Виды кейлоггеров

Кейлоггеры делятся на два основных типа: программные и аппаратные. Каждый из них имеет свои особенности, методы внедрения и сложности обнаружения.

Программные кейлоггеры

Программные кейлоггеры — это вредоносные приложения, которые устанавливаются на компьютер или мобильное устройство. Они могут маскироваться под легитимное ПО или проникать в систему через фишинговые письма, зараженные файлы или эксплойты.

Особенности программных кейлоггеров:

- часто невидимы для пользователя;

- могут обходить антивирусную защиту;

- легко обновляются и адаптируются к новой среде;

- передают данные через интернет на удаленные сервера.

Некоторые кейлоггеры работают только в рамках одного пользователя или приложения, а другие способны следить за всей системой. Они могут также дополняться функциями записи экрана, захвата буфера обмена и создания скриншотов.

Аппаратные кейлоггеры

Аппаратные кейлоггеры — это физические устройства, подключающиеся между клавиатурой и компьютером. Они часто выглядят как небольшие адаптеры или флешки, и их можно легко установить в офисе, интернет-кафе или другом общественном месте.

Разновидностью аппаратных также выступают акустические кейлоггеры – устройства со встроенным микрофоном, который фиксирует звуки при нажатии клавиш. Система анализирует их и преобразует в текст и другие символы и передает третьим лицам.

Особенности аппаратных кейлоггеров:

- не требуют установки ПО;

- не обнаруживаются антивирусами;

- работают независимо от операционной системы.

К устройству нужно иметь физический доступ, что ограничивает радиус действия злоумышленника. Тем не менее, они особенно опасны в условиях слабого контроля доступа к оборудованию, недостаточно развитой системе кадровой безопасности. Так, злоумышленник может проникнуть в офис в том числе как сотрудник – устроиться на работу, чтобы получить доступ к базам клиентов, коммерческой тайне и так далее.

Попробуйте комплексную проверку соискателя бесплатно

Оставьте заявку на демо и получите 4 тестовые проверки

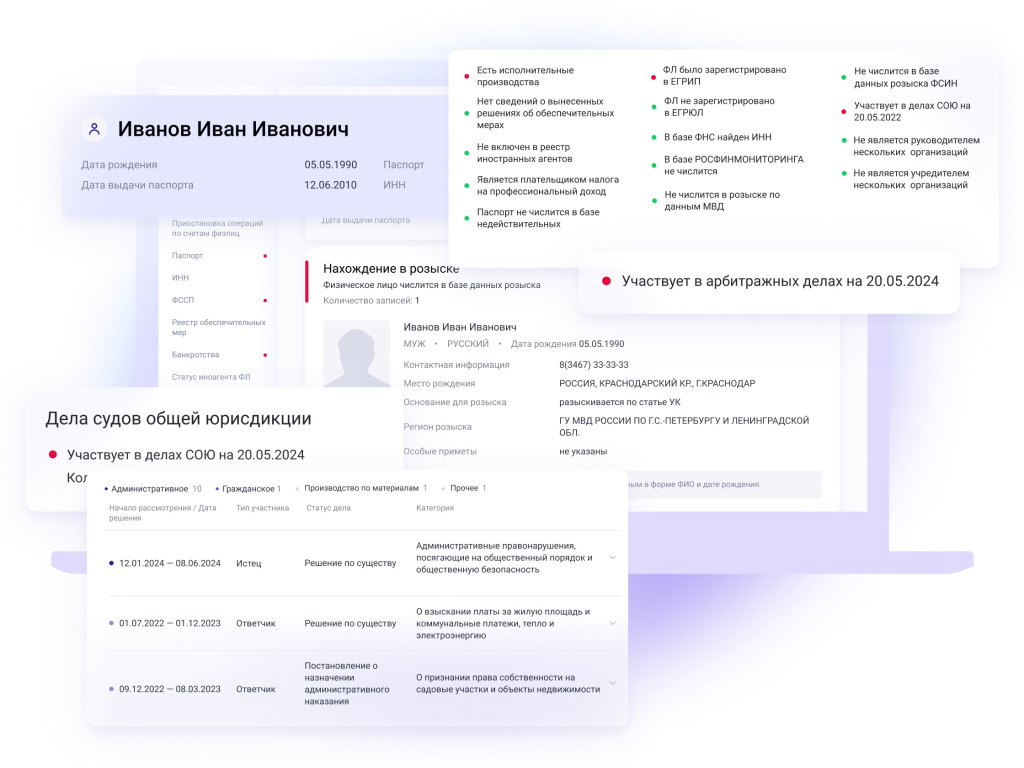

проверка сотрудников онлайн

Чтобы минимизировать риски, стоит проверять как соискателей, так и действующих сотрудников на благонадежность. Быстро и эффективно провести проверку кандидатов поможет автоматизированный сервис от SpectrumData.

Уже через две минуты после запроса вы получите развернутый отчет по десяткам параметров, в том числе проверите человека на нахождение в розыске, судимости и связи с конкурентами.

Почему кейлоггеры опасны

Опасность кейлоггеров заключается в их скрытности и потенциальной утечке критически важной информации.

Пользователь может даже не подозревать, что за ним следят, в то время как злоумышленник уже имеет доступ к:

- учетным записям электронной почты;

- паролям от банковских и платежных систем;

- внутренним корпоративным системам и CRM;

- личной переписке и документам.

Одного перехваченного пароля может быть достаточно, чтобы нанести серьезный ущерб: от финансовых потерь до утечки корпоративных данных или компрометации целой организации.

Как защититься от кейлоггеров?

Хорошая новость — от кейлоггеров можно защититься, если соблюдать простые правила цифровой гигиены и использовать современные инструменты безопасности.

Вот основные меры защиты:

- Обновляйте ПО и операционную систему. Устаревшие программы часто содержат уязвимости, через которые могут проникать вредоносные кейлоггеры.

- Используйте антивирус и антишпионские решения. Современные антивирусы умеют обнаруживать и блокировать большинство программных кейлоггеров.

- Проверяйте физическое подключение устройств. Особенно важно в общественных местах или при использовании чужих компьютеров.

- Используйте двухфакторную аутентификацию (2FA). Даже если злоумышленник узнает ваш пароль, без второго фактора ему не войти в систему.

- Применяйте экранные клавиатуры или специальные менеджеры паролей. Некоторые кейлоггеры не могут считывать ввод мышкой или автоматически подставленные пароли.

- Будьте осторожны с письмами и ссылками. Фишинг остается одним из самых популярных способов установки кейлоггера на устройство.

- Проводите регулярные аудиты системы безопасности — особенно в корпоративной среде.

Кейлоггеры — это реальная угроза, с которой может столкнуться каждый пользователь. Осведомленность и внимательность — главные союзники в борьбе с клавиатурными шпионами. Защищайте свои устройства, данные и себя — потому что в цифровом мире безопасность начинается с вас.

Часто задаваемые вопросы

Что обычно делает кейлоггер?

Кейлоггер фиксирует все нажатия клавиш на клавиатуре пользователя. Это значит, что он может записывать пароли, логины, сообщения, номера банковских карт и другую личную информацию. Далее эти данные либо сохраняются в файл на устройстве, либо сразу передаются злоумышленнику через интернет. В итоге кейлоггер используется для кражи конфиденциальной информации без ведома пользователя.

Как обнаружить кейлоггер?

Программный кейлоггер можно попытаться выявить с помощью антивирусов или антишпионского ПО. Также стоит обратить внимание на подозрительное поведение системы: замедление, неизвестные процессы в диспетчере задач, неожиданные подключения к интернету.

Аппаратные кейлоггеры сложнее заметить — их можно обнаружить только при физической проверке клавиатуры и всех подключенных устройств.

Можно ли избавиться от вируса-кейлоггера?

Да, от программного кейлоггера можно избавиться. Для этого следует запустить полную проверку системы надежным антивирусом и удалить найденные угрозы. Также рекомендуется обновить операционную систему и программы. В тяжелых случаях может потребоваться переустановка системы. Аппаратный кейлоггер можно устранить, просто отключив или заменив подозрительное устройство.

В чем разница между кейлоггером и шпионским ПО?

Кейлоггер — это узкоспециализированный тип шпионского ПО, который фиксирует нажатия клавиш. Шпионское ПО (spyware) более многофункционально: оно может записывать видео с веб-камеры, делать скриншоты, отслеживать перемещения по сайтам, собирать файлы и даже управлять устройством удаленно. То есть кейлоггер — это один из инструментов в арсенале шпионского ПО.

Автор: Наталия Салихова